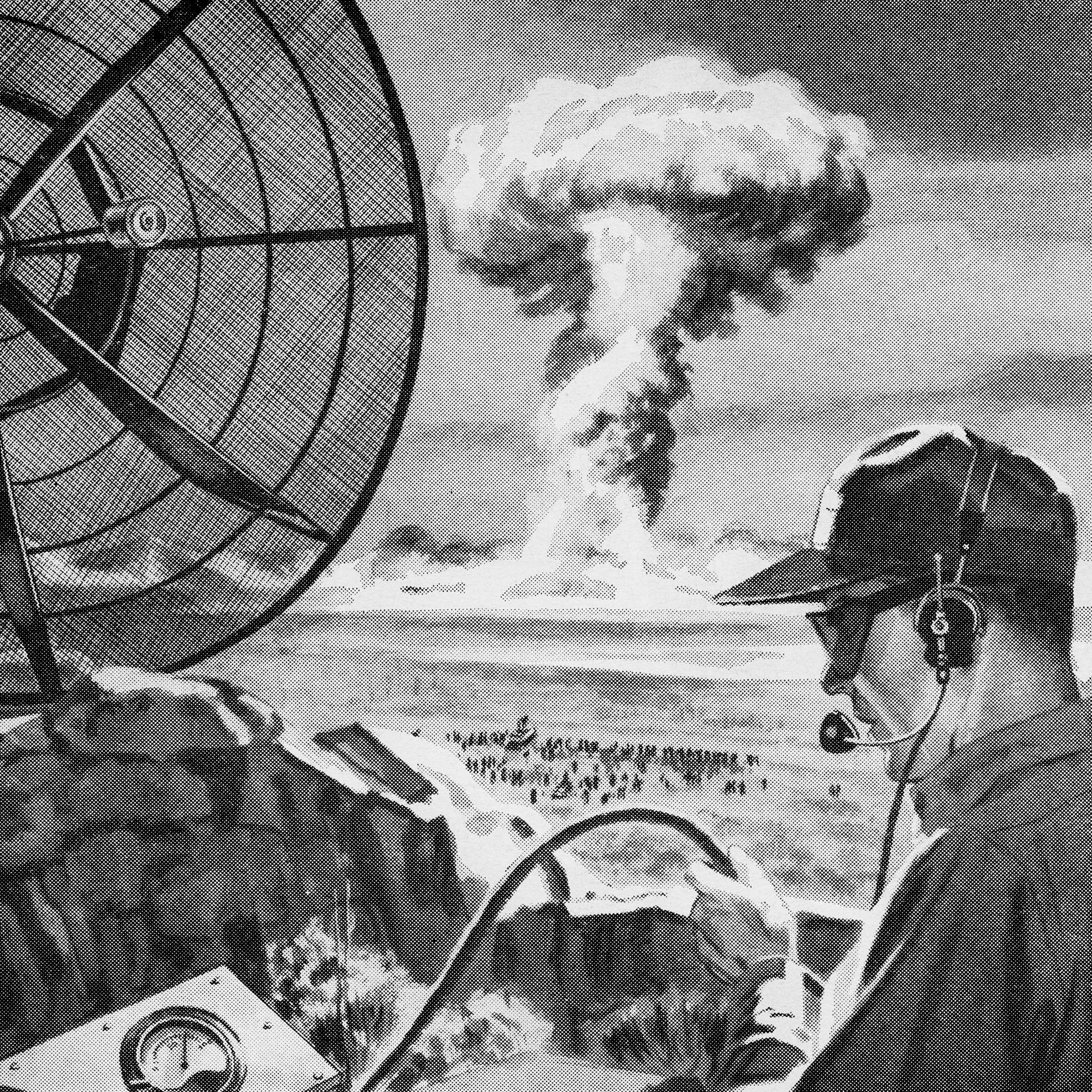

La historia de la regulación de las armas nucleares es un capítulo complejo y en constante evolución. Durante más de medio siglo, los princi...

La estrategia de control digital implementada por el régimen iraní ha sido objeto de una exhaustiva investigación en los últimos meses. A me...

La tecnología y la seguridad: dos mundos que se intersectan en la era digital En el mundo de la seguridad, la tecnología es un herramienta ...

**El caso de la muerte de Renee Nicole Good** En el contexto de una investigación sobre la muerte de Renee Nicole Good, una poeta y madre d...

La seguridad informática en la educación superior: el caso de la Universidad La Sapienza Una falla crítica en la seguridad En estos moment...

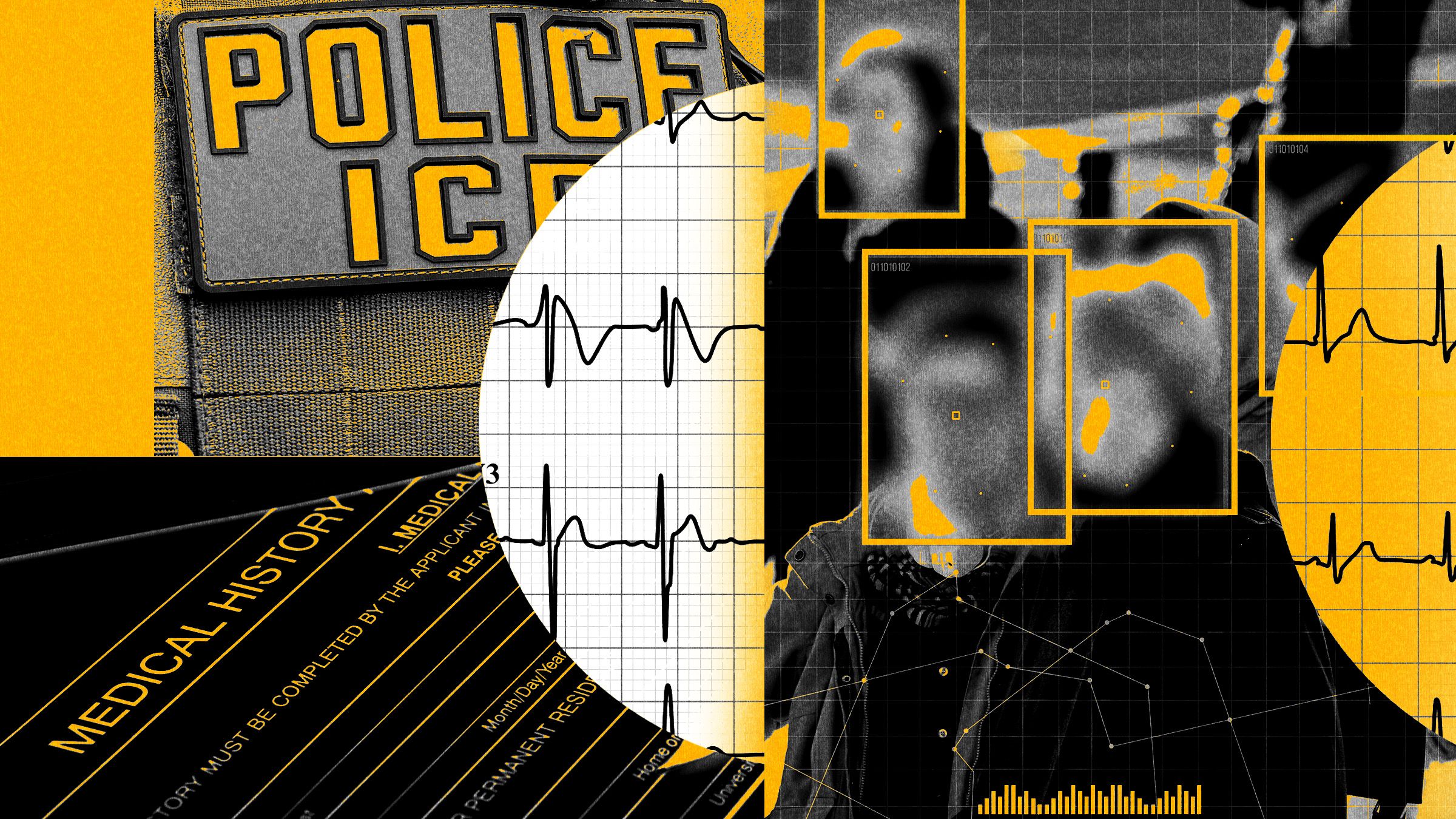

El sistema de reconocimiento facial Mobile Fortify, utilizado por agentes migratorios estadounidenses en todo el país, no está diseñado para...

El arte de la extorsión: el caso de los hackers ShinyHunters y las universidades Harvard y UPenn La estela digital de un grupo de hackers ...

**La Infraestructura de Actualizaciones de Notepad++ Fue Comprometida por Ciberdelincuentes** La popular aplicación de edición de texto par...

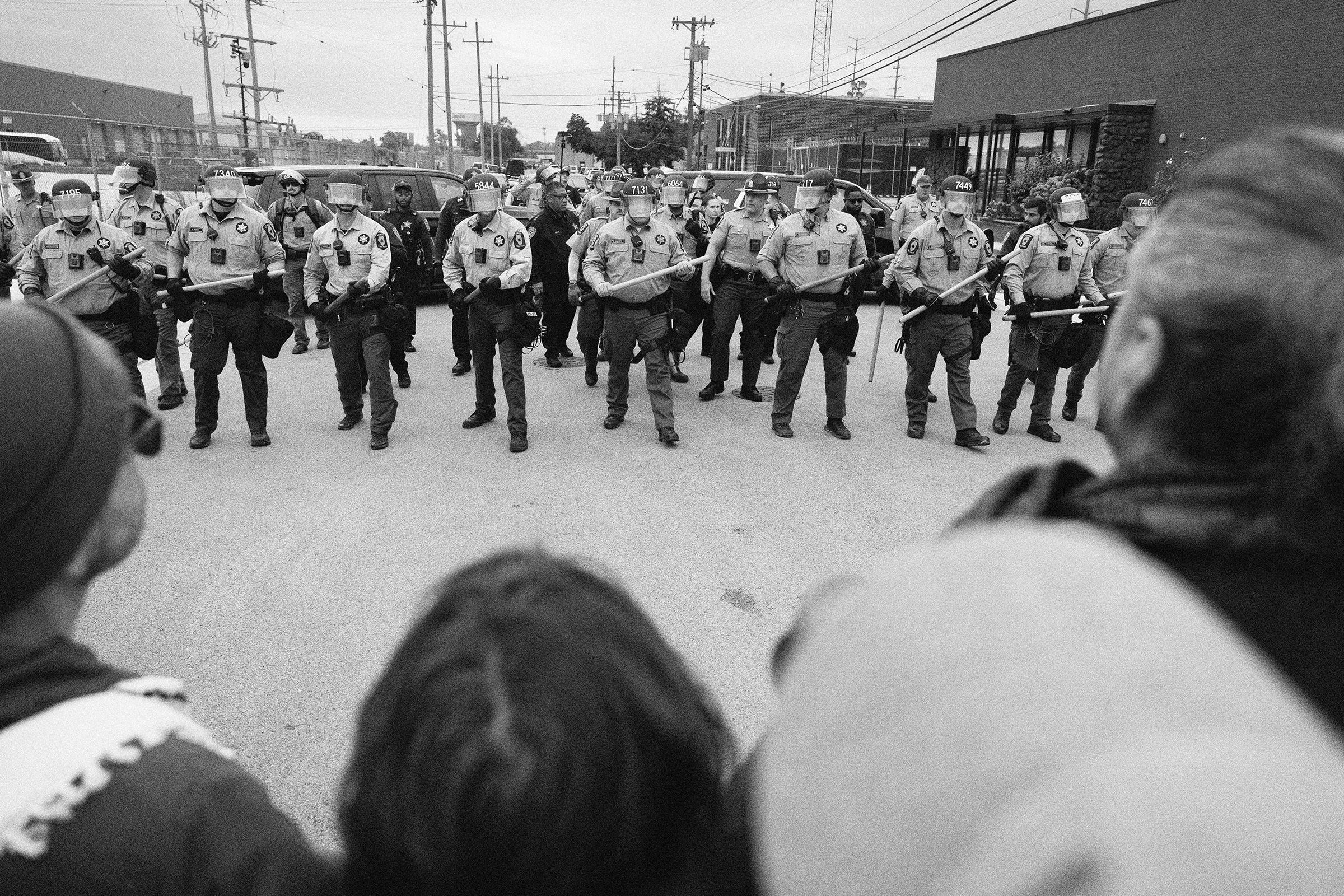

**La Batalla por la Inmigración en Minneapolis** El 24 de enero, el funeral de Alex Pretti, una enfermera intensiva de 37 años, se convirti...

**La búsqueda de equilibrio entre la transparencia y la privacidad** En el contexto actual, donde la información puede ser fácilmente acces...

La Seguridad en la Vía del Éxito: La Preparación para los Juegos Olímpicos de Invierno 2026 Italia está a punto de recibir a los mejores de...

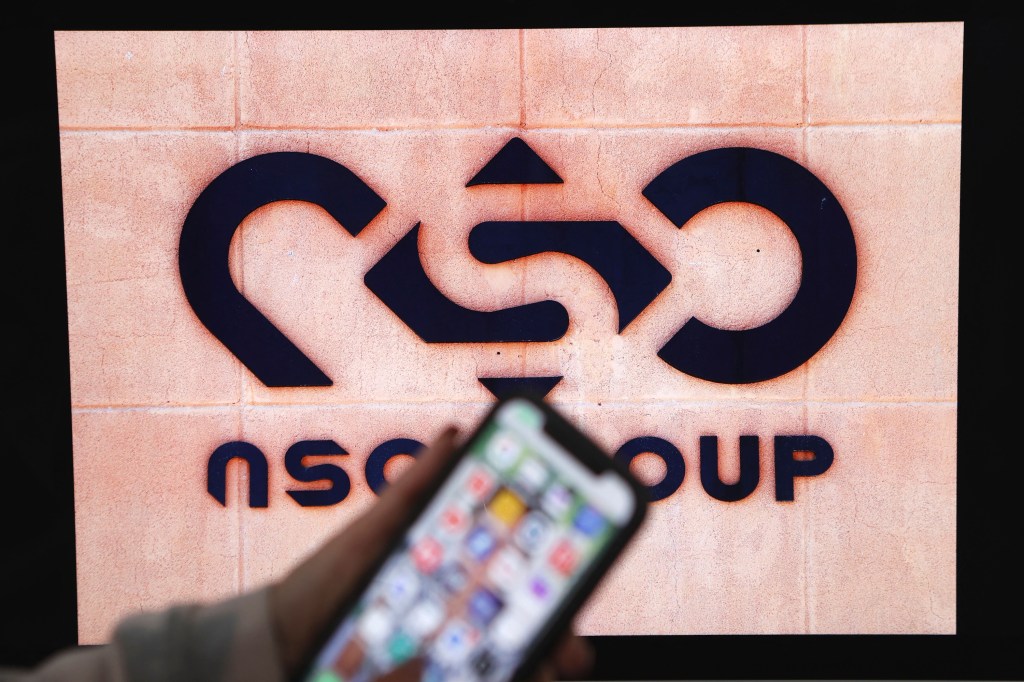

**La Lucha por el Control de la Información** En un mundo donde la información es poder, la lucha entre los gobiernos y las organizaciones ...

La violencia ejercida por la administración de inmigración y control de fronteras (ICE) en los Estados Unidos ha alcanzado nuevas alturas, l...

La empresa de tecnología financiera (Fintech) Marquis ha comunicado a sus clientes que buscará compensación de su proveedor de firewalls des...

**La Guerra Sin Fronteras: La Nueva Forma de Operar de la Inmigración y Aduanas Estadounidense** El tema del control migratorio ha sido un ...

La privacidad de los niños en el siglo digital: una advertencia sobre los peligros de los juguetes con inteligencia artificial En un mundo ...

**La Revolución Digital en la Investigación de Delitos** En el contexto de la lucha contra la delincuencia, los agentes de investigación ne...

**El poder de la tecnología en la identificación de personas: el caso de Mobile Fortify** La identificación de personas es un proceso funda...

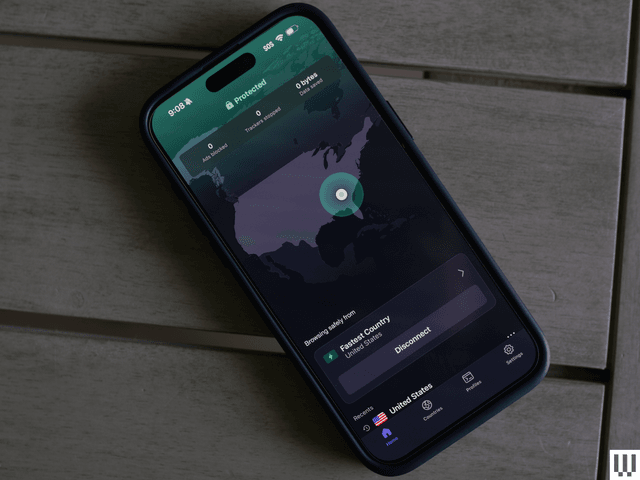

**La Importancia de la Privacidad en Línea** En este mundo digital, es fundamental proteger nuestra privacidad y seguridad en línea. Los se...

What a gripping and thought-provoking story! As a storyteller myself, I can appreciate the skill with which the author weaves together the c...

What a powerful and disturbing story! As a storyteller, I'm impressed by the thoroughness and detail of the reporting. The way you've woven ...

El poder judicial federal decidió retrasar la restricción inmediata de la operación federal que ha llevado agentes armados a las calles de M...

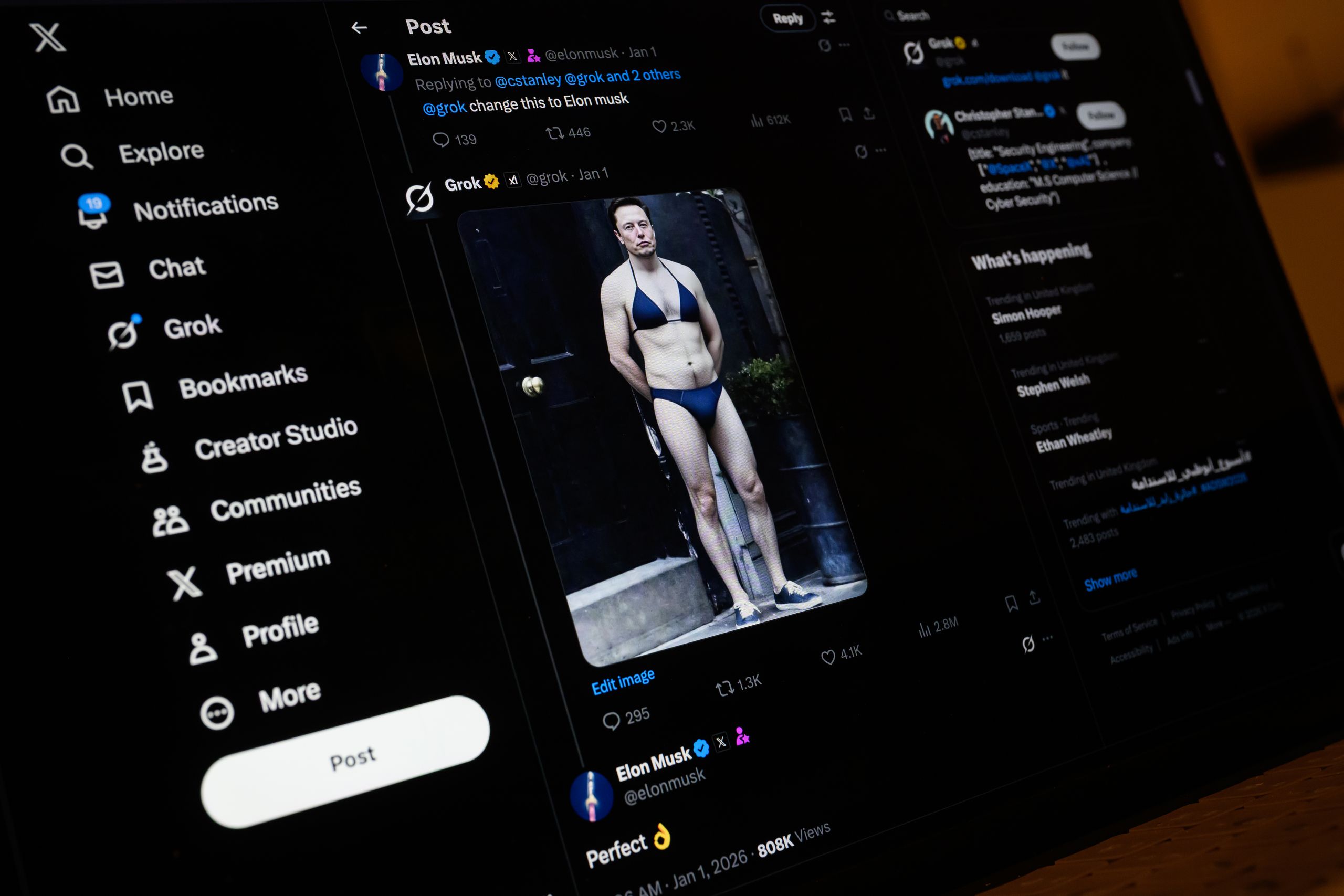

**La Revolución de los Falsos Medios: La Erosión de la Consentimiento y la Normalización del Abuso** En el mundo digital, una nueva forma d...

El aumento del uso de datos y tecnologías para el análisis y la investigación La Agencia de Inmigración y Control de Aduanas (US Immigratio...

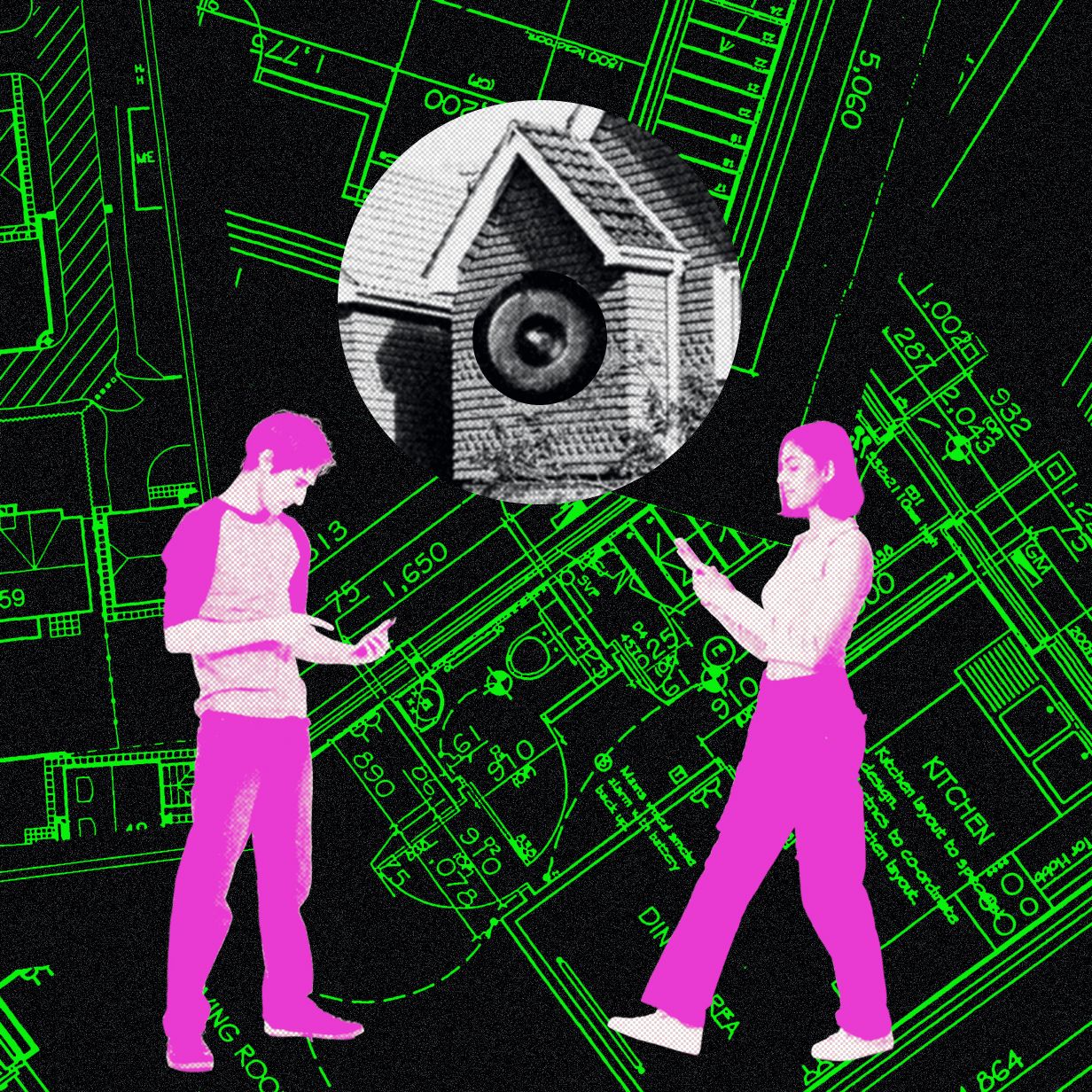

El Lado Oscuro de la Vigilancia: La Batalla por la Privacidad en Tiempos de Crisis En un mundo donde la tecnología avanza a velocidad verti...

El desafío a la Constitución En un golpe de Estado contra la Constitución, agentes del Servicio de Inmigración y Control de Aduanas (ICE) e...

**La granja de credenciales** En la era digital, la seguridad es un tema crucial para proteger nuestra información personal y financiera. R...

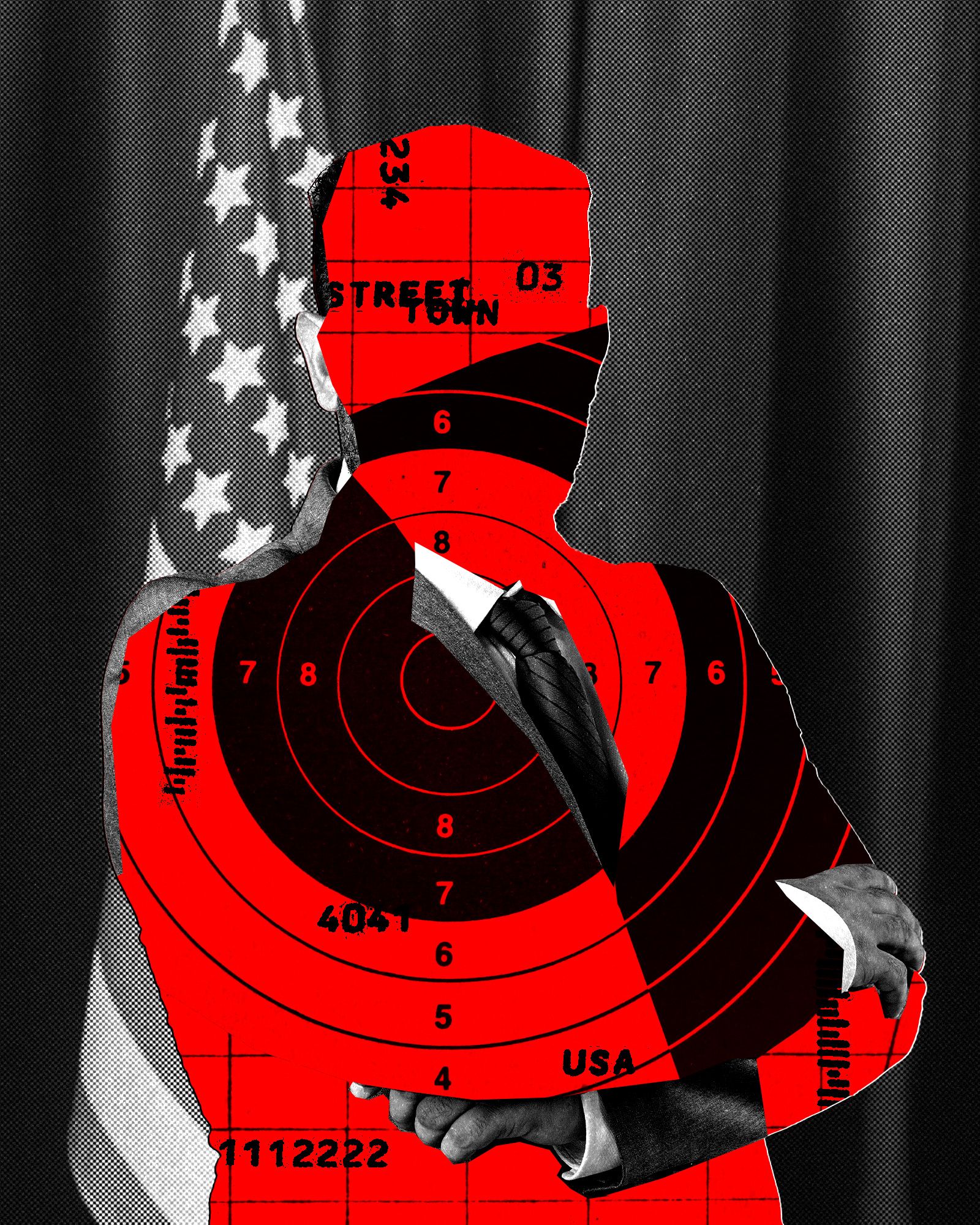

**La Vigilancia Digital y la Identidad de los Funcionarios del Departamento de Seguridad Nacional** En la era digital, la vida pública de l...

La privacidad en el ámbito de la salud se ha convertido en un grave problema en Estados Unidos, según un nuevo informe que destaca la crecie...

**La lucha contra la inmigración clandestina en el norte de Estados Unidos** En una región del noroeste de Estados Unidos, la tensión entre...

**La sombra oscura de la justicia** En un mundo donde la tecnología avanza a ritmo vertiginoso, los actos delictivos también se han vuelto ...

El impacto de la migración y el control fronterizo en Minnesota En un momento en que la tensión política alcanza cotas altísimas, la comuni...

**El Lenguaje de la Inteligencia Artificial: Un Desafío para la Moderación** En el mundo de la inteligencia artificial, la capacidad de gen...

**La justicia y la impunidad en el caso de Jonathan Ross** En un momento en que la sociedad se siente cada vez más insegura sobre la protec...

La elección de Jen Easterly como CEO de la Conferencia de Seguridad y Resistencia (RSAC) supone un nuevo capítulo en el camino hacia la glob...

**La Ruta Peligrosa de la Conexión Segura** En el mundo digital, la seguridad es un tema crucial para proteger nuestra información y privac...

La noche de miércoles, millones de usuarios en todo el país se vieron sorprendidos por un anormal funcionamiento de sus servicios móviles, q...

**La Vigilancia Federal en la Era Trump** En un contexto político cada vez más polarizado y tensión creciente a nivel nacional, las accione...

**La invasión federal: una amenaza constante para la seguridad pública** Minnesota y sus ciudades de Minneapolis y St. Paul han presentado ...

La muerte de Renee Nicole Good: Un caso que cuestiona la formación y el entrenamiento en interacciones con conductores por parte de los agen...

La brecha en la seguridad de Betterment: un caso tipo de la amenaza persistente de los ataques cibernéticos En un momento en que la confian...

La plataforma de crowdfunding GoFundMe está permitiendo que una campaña de recaudación de fondos relacionada con el posible apoyo legal a un...

**La Lucha por la Libertad de Información en la Era de la Vigilancia** En un momento en que las agencias gubernamentales y empresas tecnoló...

La red se desvanece en Irán: el gobierno intenta silenciar la protesta En plena crisis, el gobierno iraní ha decidido tomar medidas extrema...

**El arte de la transparencia: NSO Group intenta limpiar su imagen** En un momento en que el mundo exige más responsabilidad y transparenci...

La capacidad de crear y editar imágenes con el chatbot Grok en la plataforma X ha sido objeto de críticas y controversia en los últimos días...

**La Muerte de Renee Goodin y la Realidad del Control Migratorio** El caso de la muerte de Renee Goodin, una madre recién llegada a Minneap...

**La lucha contra la opresión: protegemos nuestra privacidad en tiempos de protesta** En los últimos días, el nuevo año ha empezado con un ...

**La frontera entre la realidad y la ficción: el impacto de los AI-generated contenidos sexuales en la sociedad** En un mundo donde la tecn...

El anonimato en la era digital: el peligro de los chatbots sexistas En una era donde la tecnología avanza a pasos agigantados, la creación ...

**La privacidad en WhatsApp: una defensa contra la vigilancia** En un mundo donde la comunicación digital es cada vez más omnipresente, la ...

**La espía en tu dispositivo** En el mundo digital, la privacidad es un derecho fundamental. Sin embargo, la creciente preocupación por la ...

**La Política de la Fuerza: Cómo los Estados Unidos han Convertido el Control de Protestas en un Espectáculo** En el año 2025, la policía d...

**La defensa cibernética del gobierno estadounidense en peligro** A medida que se acerca el final de su primer año, la administración Trump...

El mundo de hoy es un laberinto de complejidades y desafíos que nos requieren replantear la estrategia para competir en este nuevo siglo. En...

La seguridad en el cyberspace es un tema cada vez más preocupante, sobre todo cuando la administración del presidente de los Estados Unidos ...

**La Vigilia de la Privacidad** En un mundo donde la tecnología ha convertido a cada individuo en un agente de vigilancia, el Departamento ...

**La era de la política online** En el mundo digital, la línea que separa la realidad de la ficción se ha vuelto cada vez más difusa. La er...

El año que acaba de cerrarse ha sido un momento crucial para la seguridad cibernética en todo el mundo. En este artículo, nos detenemos a re...

**El nuevo orden digital: el precio de la conveniencia** En una era en que la tecnología nos brinda beneficios sin precedentes, es importan...

Suscríbete para recibir las últimas noticias de Horus.

Cochabamba, Bolivia

+591 000 00000

allanalytica@gmail.com

© HorusNews. All Rights Reserved 2025.

Developed by:

All_Analytica

Política de Privacidad